SnapManager for SharePointでSSLv2とSSLv3を無効にする方法

- Views:

- 56

- Visibility:

- Public

- Votes:

- 2

- Category:

- snapmanager-for-microsoft-sharepoint

- Specialty:

- SNAPX

- Last Updated:

すべてのとおり

環境

SnapManager for Microsoft SharePointサーバ

回答

SnapManager for SharePoint(SMSP)で使用するSSLバージョン2および3を無効にして、CVE-2014-3566(プードルとも呼ばれます)への影響を除去するには、次の手順を実行します。

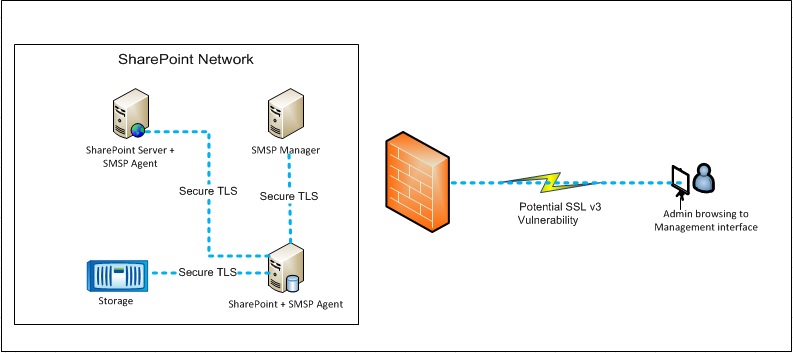

CVE-2014-3566はSMSPにどのような影響を与えますか?

この脅威の理想的な候補は、パブリックWi-Fiまたは安全でないネットワーク経由でアクセスされるコンテンツです。この場合、エンドユーザとソフトウェア間のSSLを介した通信によってユーザのクレデンシャル、パスワード、およびその他の情報が漏洩する可能性があるため、中間者攻撃が潜在的なリスクとなります。この問題 は基本的にSMSPには含まれていませんが、インターネットインフォメーションサービス(IIS)サーバやMicrosoft Windowsセキュリティプロバイダなどのマイクロソフトのテクノロジを活用しています。これらのプロバイダでは、デフォルトでSSLv3とTLSが有効になっています。SMSP Manager-Agent通信またはAgent-Agent通信は、常にTLSv1以降を介して通信をネゴシエートします。

CVE-2014-3566への暴露を除去するため、次の予防措置を講じてください。

- SMSP 7.x/8.xのManagerおよびAgentサーバでSSLを無効にするためのMicrosoftのベストプラクティスに従います。

注: SMSPエージェントは常にTLSを介して通信し、この脆弱性の影響を受けません。

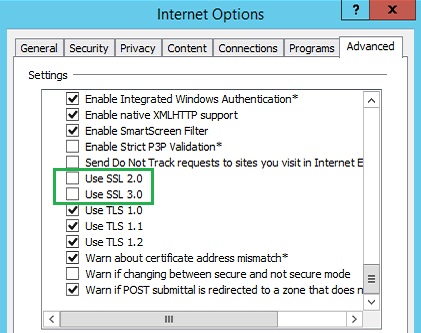

- エンドユーザーは、Internet Explorer(IE)ブラウザの設定を更新してSSLを無効にします。

- [スタート]メニューから[インターネットオプション]を起動します

- [詳細設定 ]タブをクリックします

- [SSL 2.0を使用 する]と[SSL 3.0を使用する]をオフにします

SMOSS v6.x以前のレガシーソフトウェアでSSLを無効にする方法

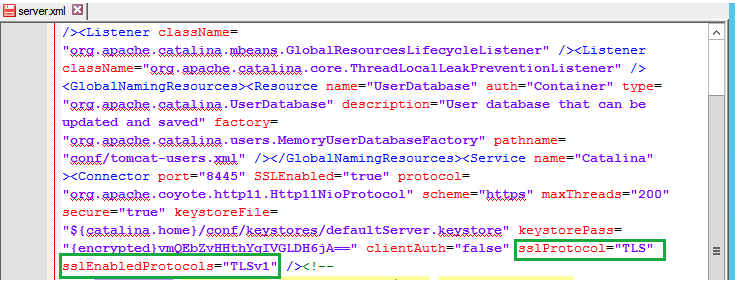

Apache/Tomcatベースのプラットフォームの場合は、次の手順に従ってSMOSS ManagerサーバのTomcat設定を変更します。

- サービス管理ツールを使用して、Webサービスを「停止」します。

'server.xml'…\ZeusWeb\confフォルダ内のドキュメントを編集します。- '

sslProtocol'フラグを見つけます'TLS'。これはデフォルトでに設定されています。

注:この設定ではSSLv3も使用できます。 'sslEnabledProtocols=”TLSv1”'SSLが使用されないようにするには、次の例に示すように引数を追加します。

'server.xml'ファイルを保存し、ファイルを「読み取り専用」に変更して、他のツールがこの変更を変更または元に戻せないようにします。- サービス管理ツールでWebサービスを起動します。

- SSLv3のみを有効にしたブラウザを使用してSMOSS管理インターフェイスにアクセスし、この設定の変更をテストします。接続が失敗します。

追加情報

N/A