FPolicy :機能と機能

環境

- ONTAP 9

- FPolicy

- CIFS / SMB

- NFS v3

- NFS v4.0

回答

NetApp® FPolicy® は、 SMB および NFS v3 および v4.0 のファイルアクセスを監視するためのファイルアクセス通知フレームワークです。 FPolicy を使用すると、選択したネットアップパートナーと連携してさまざまなユースケースを処理できます。

FPolicy では、管理者が不要なファイルを保存できないようにするための単純なファイルブロックの使用例がネイティブにサポートされています。たとえば、管理者はデータセンター内のオーディオファイルやビデオファイルの保存をブロックして、貴重なストレージリソースを節約できます。この機能は、拡張子のみに基づいてファイルをブロックします。より高度な機能を使用するには、パートナーソリューションを検討する必要があります。パートナー様は、このシステムを使用して、次のようなさまざまなユースケースに対応するアプリケーションを開発できます。

- ファイル スクリーニング

- ファイルアクセスレポート

- ユーザクォータとディレクトリクォータ

- 階層型ストレージ管理 / アーカイブ・ソリューション

- ファイルレプリケーション

- データガバナンス

各機能の簡単な説明を次に示します。

ネイティブファイルブロッキング / ファイルブロッキング:

ネイティブFPolicyの設定では、Data ONTAPに組み込まれているFPolicyエンジンを使用して、ファイルの拡張子に基づいてファイル操作の監視とブロックキングを行います。このソリューションは外部FPolicyサーバ(FPolicyサーバ)を必要としません。このネイティブ ファイル ブロックの設定は、このシンプルなソリューションが必要とされるあらゆる場合に適しています。

ファイルブロッキングを使用すると、ファイルマジックナンバーシグネチャに基づいて、より堅牢な方法でファイル操作を監視およびブロックできます。これは、ウイルス対策スキャナがウイルスを検出する方法と似ています。

詳細については、次の KB を参照してください。

監査

FPolicy 監査は、データ使用状況を管理するためのソフトウェアベースのソリューションです。IT 部門は、データアクセスを制御し、データ使用ポリシーに準拠するためにデータを使用しているユーザを確認、理解、管理できます。監査は、組織内でのデータ使用を規制するニーズの高まりに対応し、法律、財務、データセキュリティ、知的財産、およびデータプライバシーの目的でデータ使用の完全な可視性とアカウンタビリティを実現します。

詳細については、次の技術情報アーティクル:「 FAQ : FPolicy :監査」を参照してください

クォータ

クォータを使用すると、組織はユーザーが生成したデータをプロアクティブに管理して、効率を高め、リスクを軽減できます。これは、データ作成アクティビティを継続的に監視し、変化するトレンドとニーズを特定することで実現されます。ハードクォータまたはソフトクォータを使用して、ファイル共有の増加を監視し、あらかじめ決められたサイズに達したときにアクションをトリガーします。 データを作成して使用する人に、データの責任をしっかりと持たせる。

階層型ストレージ管理( HSM ):

HSM は、ファイルサーバコンテンツをアーカイブするための自動化された統合ソリューションを提供することで、ストレージコストとリソースの問題に対処します。このソリューションは、ストレージコストを削減し、ファイルライフサイクルを管理します。移行されたファイルを参照ファイルに置き換えると、プライマリストレージのストレージ容量が大幅に削減されます。参照ファイルへのユーザまたはアプリケーションアクセスがある場合、 DG ファイルマイグレーションアダプタは自動的にリコール処理を開始し、参照ファイルは元のファイルに置き換えられます。

ファイルレプリケーション:

ファイルレプリケーションを使用すると、変更の発生場所に関係なく、すべての参加サーバ間でリアルタイムの同期が可能になります。ファイルロックコンポーネントを使用すると、別の場所にいるユーザが現在作業しているファイルにアクセスできなくなります。システム全体が、 Windows と NetApp clustered Data ONTAP 、および 7-Mode で動作する Data ONTAP 間でクロスプラットフォームで動作します。環境全体で 1 つまたは複数のファイルコラボレーションジョブを作成して、プロジェクト、データ、サーバ、サイトのさまざまなグループを使用できます。各ジョブは、 2 台以上の参加サーバと、参加する各ファイルサーバまたは NetApp システムのフォルダ構造で構成されます。

基本的なコミュニケーションの概要:

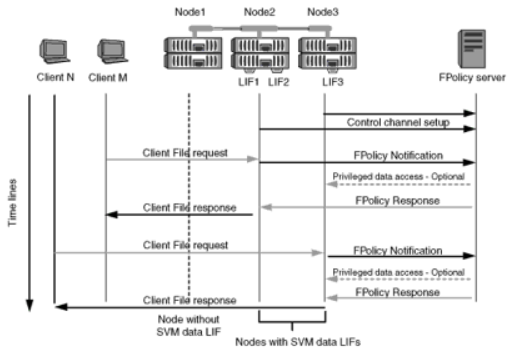

ファイルブロッキングを除く機能の使用方法に応じて、 FPolicy サーバ、 HTTP ( S )、 TCP 、 CIFS ( NFSv4 は将来可能)との通信には、次のプロトコルのうち 1 つ以上が使用されます。各 Storage Virtual Machine ( SVM )に参加するすべてのノードが、 TCP/IP を使用して外部 FPolicy サーバ( FPolicy サーバ)への接続を開始します。FPolicy サーバへの接続は、ノードデータ LIF を使用して設定されます。したがって、参加ノードは、 SVM の動作データ LIF がノードにある場合にのみ接続を設定できます。

ポリシーが有効になっている場合は、各ノードのそれぞれのFPolicyプロセスで、FPolicyサーバとの接続の確立が試行されます。これには、ポリシーの設定で指定されたFPolicy外部エンジンのIPアドレスとポートが使用されます。

接続は、各 SVM に参加している各ノードから、データ LIF を介して FPolicy サーバへの制御チャネルを確立します。さらに、データLIFのアドレスとして同じノードでIPv4とIPv6の両方が設定されている場合、FPolicyはIPv4とIPv6の両方の接続の確立を試みます。したがって、 SVM が複数のノードにまたがる場合、または IPv4 と IPv6 の両方のアドレスが存在する場合は、 SVM で FPolicy ポリシーを有効にしたあとに、 FPolicy サーバがクラスタからの複数の制御チャネル設定要求に対応している必要があります。

たとえば、クラスタにノード 1 、ノード 2 、ノード 3 の 3 つのノードがあり、 SVM データ LIF がノード 2 とノード 3 だけに分散されている場合、データボリュームの分散に関係なく、制御チャネルはノード 2 とノード 3 からのみ開始されます。ノード 2 には 2 つのデータ LIF ( LIF 1 と LIF 2 )があり、 SVM に属しており、最初の接続は LIF 1 からのものであるとします。LIF 1 に障害が発生すると、 FPolicy は LIF 2 から制御チャネルを確立しようとします。

同期通信と非同期通信の比較:

ポリシーは同期または非同期です。同期 / 非同期のポリシーは、 FPolicy の設定から収集されます。

同期モードポリシー: Data ONTAP が FPolicy サーバに通知し、要求を許可または拒否する応答を待機する場合、ポリシーは同期です。このポリシーモードは、ファイル操作要求のプロセスパスを変更する必要がある場合に使用します。たとえば、「ディレクトリのクォータ」アプリケーションでは、クォータを超過した場合に、関連するディレクトリにさらにデータを書き込むファイル操作を拒否する必要があるため、ポリシーを同期する必要があります。

非同期モードポリシー:通知専用ポリシーとも呼ばれます。ファイル操作の代わりに通知を送信すると、 Data ONTAP はファイル操作の処理を続行します。FPolicy サーバには、ファイル操作の結果を変更する方法がありません。たとえば、ファイルアクセスモニタリングアプリケーションでは、 FPolicy サーバにファイル操作が通知されますが、ファイル操作の結果は変更されません。通知は、 XML over TCP を使用して FPolicy サーバに送信されます。特定の Vserver には、プライオリティが異なる複数のポリシーが存在する場合があります。