Active IQ Unified Manager での SAML 認証の設定

環境

- Active IQ Unified Manager(AIQUM)

- Security Assertion Markup Language(SAML)

概要

- Active IQ Unified ManagerでのSAML認証の設定

- 以下のSAML設定は、Active IQ Unified Manager 9.8およびADFS(IDP)サーバーで実行されます。

- 注記: 「part 1」に記載されているすべての前提条件が完了していることを確認してください。

- Active IQ Unified ManagerのWebUIにログオンします。

- 全般 -> SAML認証に移動します

- SAML認証を有効にする

- IDP URLを入力し、Fetch Idp Metadataをクリックします

- 前提条件に関するナレッジベースの最後の箇条書きからIDPのURLを取得しました AIQUMでSAML認証を有効にするための前提条件 。

- 正しいUMサーバー名を指している「Host URL」を確認してください

- Copy host Metadata をクリックし、

um_host_metadata.xmlというファイルを作成します - このファイル

um_host_metadata.xmlをIDP(ADFS)サーバーに移動します- 注記: 「step 8」が完了するまで「save」をクリックしないでください

- 高レベルのIDPサーバー構成

- 注記:NetAppサポートはIDPサーバーの設定を担当していません

- "

um_host_metedata.xml"を"relying party trust"にインポートします - すべてのユーザーがrelying partyにアクセスできるようにし、デフォルト設定を選択します

- クレームルールの編集

- ルールを追加する

- 「LDAP属性をクレームとして送信する」を選択します。

- クレームルールについては、上記の「パート1 - 前提条件」を参照してください

- クレームルール名「ルール1」

- 属性ストア:Active Directory

- Ldap属性:SAM-Account-Name:名前ID

- 完了

- スクリーンショットに示されているように、次の 2 つのルールを追加するには、手順をもう一度繰り返します

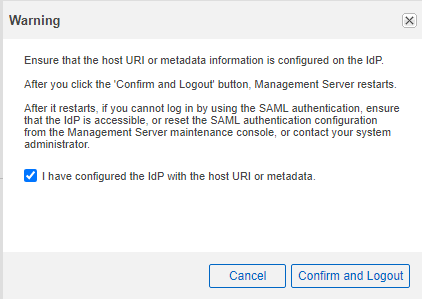

9.Active IQ Unified Managerページに戻り、Save をクリックし、次にConfirm and Logoutをクリックします。

10. すべてが正常に動作すれば、Active IQ Unified Manager は ADFS シングルサインオン画面にリダイレクトされます。

注記: SAML認証のセットアップが正常に完了した後、UMサービスが再起動されるため、サービスが正常に再起動するまでお待ちください。

11.リモートユーザー名とパスワードを使用して、"sAMAccountName"(ドメイン\ユーザー名)としてログオンします。

注記:「リモート認証」の一部であった Active IQ Unified Manager で設定したリモートユーザー名またはリモートグループを覚えておいてください。

- ユーザー名は大文字と小文字を区別し、使用する認証サービスで登録されているユーザー名と一致している必要があります。